Ex-agente do FBI revela estratégias para identificar hackers e alerta sobre necessidade de evolução na mentalidade corporativa

Parece cena de filme: de um lado, um grupo criminoso invade os sistemas de uma empresa, tentando passar despercebido pelos programas de detecção e alcançar o centro das informações. Do outro, uma equipe de especialistas em cibersegurança rastreia as brechas de vulnerabilidade das quais os invasores podem se aproveitar, procurando entender os passos dados no último ataque.

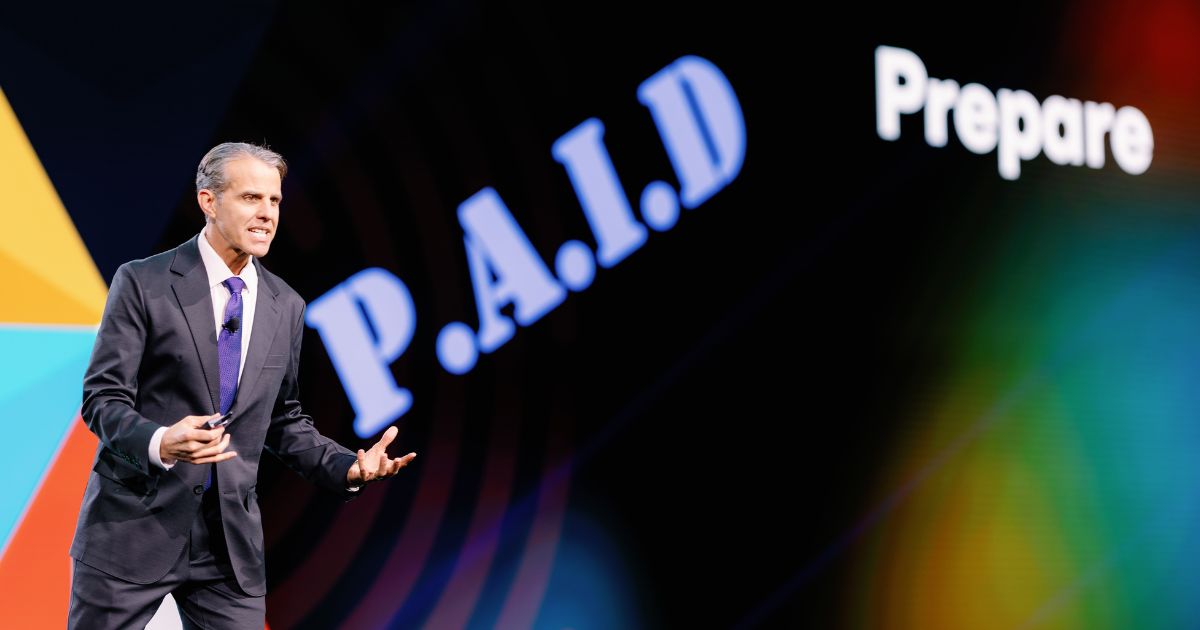

Essa é a visão que Eric O’Neil, especialista em cibersegurança e ex-agente do FBI, apresenta durante sua palestra no VeeamOn 2025. Segundo o profissional, é necessário mudar a imagem mental que temos de um hacker – influenciada por filmes e séries a retratá-lo como um adolescente entediado no porão da casa dos avós – se quisermos enfrentá-los de forma eficaz.

“O que precisamos entender é que esses agentes atuam para organizações. É um negócio muito lucrativo. Está na hora de parar de enxergar os hackers como excluídos solitários e perceber que o hacking é uma evolução da espionagem”, afirma.

Leia mais: Veeam reforça estratégia de resiliência de dados para enfrentar nova era dos ciberataques

Tendo integrado a equipe que investigou e prendeu o espião duplo Robert Hanssen, o especialista estabelece um paralelo entre o surgimento da cibersegurança e a espionagem durante a Guerra Fria. O’Neil ressalta ainda que, quando as empresas entendem que o ataque hacker não se resume a digitar códigos, mas sim a pessoas com intenções específicas, elas passam a perceber que o ser humano sempre será o elo mais frágil na cadeia de segurança.

Na maioria das vezes, esses grupos criminosos se organizam por meio da dark web – sistema interconectado de máquinas que representa cerca de 10% da internet e movimenta mais de US$ 20 trilhões por ano. Segundo O’Neil, é nesse ambiente que os hackers também desenvolveram sua própria versão do ChatGPT: uma IA generativa que os orienta sobre as melhores formas de ataque, sugere códigos e fornece dados sensíveis das vítimas.

“Enquanto usamos a IA para nos defender, eles a utilizam para atacar. E, caso estejam se perguntando por que não simplesmente ‘desligar’ a dark web, é porque isso não é possível. Os criminosos também têm backups”, destaca.

Como a maior parte dos ataques ocorre às sextas-feiras e em feriados, o especialista também enfatiza a importância da comunicação durante crises, para que a cadeia de decisões esteja bem definida. Tanto em seu livro quanto ao longo de sua apresentação, O’Neil compartilha essa perspectiva por meio de seu método P.A.I.D. – Prepare, Assess, Investigate and Decide (preparar, avaliar, investigar e decidir, em tradução livre) –, incentivando empresas a estruturar sua rede de proteção.

“Quer saber como identificar um hacker invasor? Criminosos também têm rotinas. Então, se você segue os passos de se preparar, avaliar, investigar e decidir, vai conseguir perceber quando algo fora do comum estiver acontecendo”, conclui.

*A jornalista viajou a San Diego a convite do Veeam

Siga o IT Forum no LinkedIn e fique por dentro de todas as notícias!